- ドイツの「エニグマ」と日本の「パープル」:第二次大戦で使用された世界最高峰の暗号機

- 解読の鍵:ポーランドの数学的分析と、天才アラン・チューリングの「機械vs機械」の発想

- 致命的弱点:自己対称の欠如(同じ文字にはならない)や運用上のヒューマンエラーが敗因

- 現代への遺産:この暗号解読機(ボンベ)が、現代のコンピュータの礎となった

✨ なぜ第二次世界大戦で「機械式暗号」が必要だったか

現代戦では通信の安全確保が勝敗を左右します。第二次世界大戦では、ラジオ(無線)通信が広く使われるようになり、「電波は遠くの味方にも届くが、敵にも簡単に傍受されてしまう」という重大な問題が生じました。

そこで各国は、複雑な歯車と電気回路を用いた高度な暗号機械を使用するようになります。この時代から「機械の構造を秘密にすることで守る」のではなく、「敵が暗号の仕組みを完全に知っていても、『鍵(設定)』さえ秘密なら安全である」という現代暗号学の絶対的鉄則『ケルクホフスの原理(Kerckhoffs's principle)/シャノンの格言』が強く意識されるようになり、「暗号を作る側」と「解読する側」の戦いは、現代のコンピュータ科学の基礎を作る激しい知性の戦場となったのです。

➡️ 【過去の暗号】戦国時代の「忍者の暗号」から飛躍的に進化した機械式暗号の世界を見てみよう!

🔐 まず解いてみよう!エニグマ謎解きチャレンジ

難しい歴史の前に、まずはキミも暗号解読に挑戦してみよう!

もふねこが暗号文を送ってきたよ。ローターの設定を合わせてキーボードを打つと、暗号が解けるよ🐾

⭐ STEP 1(かんたん)

もふねこから届いた暗号文:

💡 ヒント:ローターは 左①1番 ・ 中②6番 ・ 右③25番 にセットされています。

上と同じ順番に暗号文の文字を押してみよう!

✅ 解読成功!

「ENIGMA(エニグマ)」とはギリシャ語で「謎」という意味です。

この暗号機は「謎」という名前を持つ機械で作られた暗号だったのです。

では、なぜ「絶対解読不可能」と言われたこの暗号を破ることができたのでしょうか?🐾

⭐⭐ STEP 2(チャレンジ)

2通目の暗号文:

💡 ヒント:ローターは 左①4番 ・ 中②10番 ・ 右③16番

✅ 解読成功!

「MYSTERY(ミステリー)」!

エニグマはまさに「謎」「ミステリー」の塊でした🐾

※このパズルは実際のエニグマの複雑な配線置換ではなく、ブラウザ上で遊べるよう簡易的なルールにデフォルメしています。本物はローター開始位置ごとにランダムな配線で換字します。

2問クリア!続きを読んで、エニグマの仕組みを完全理解しよう↓

📝 この記事の目次

1. ドイツ軍の最強暗号「エニグマ」の仕組みと、隠された弱点

ドイツ軍が使用したエニグマ(Enigma)は、見た目は少し大きなタイプライターのようですが、内部には極めて複雑な電気回路が詰まっていました。

エニグマは、周囲にA~Z(26文字)の電気接点を持つ円盤状の「ローター」を使用します。あらかじめ内部の配線パターンが異なる5種類のローターが支給されており、通信兵はその中から3枚(または4枚)を選んで本体にセットします。

暗号の「鍵」は、①どのローターを選ぶか、②セットした各ローターをA~Zの目盛りのどの位置(開始位置)にセットするか、③プラグボードの配線——この3要素の組み合わせで決まります。例えば開始位置を「A・F・Y(1・6・25番目)」にセットしたとすると、そこから暗号化が始まります。暗号化したい文字(例:E)をキーボードで打つと、3枚のローター内の複雑な配線をたどって別の文字(例:S)に変換されます。

エニグマの最大の特徴は、「1文字打つごとに、ローターが回転する」ことなんだ🐾

暗号化する文字が続く時は、1文字打つごとに右端のローターが1段階回転します。各ローターには「ノッチ(切り欠き)」と呼ばれる固有の位置があり、そこを通過するときに左隣のローターが連動してカチャッと動く仕組みです(例:右ローターのノッチ通過→中ローターも1段進む→中ローターのノッチ通過→左ローターも進む)。

これにより、「同じ『E』という文字を打っても、毎回違う文字に変換される」という、当時の手計算では絶対に解読不可能な仕組みが生まれました。

⚙️ 実際に試してみよう!エニグマ暗号シミュレーター

ローター位置を「1・6・25」に設定してキーボードの「A」を何度か押してみよう。同じ文字を打っても毎回違う文字に変わるのがわかるよ!

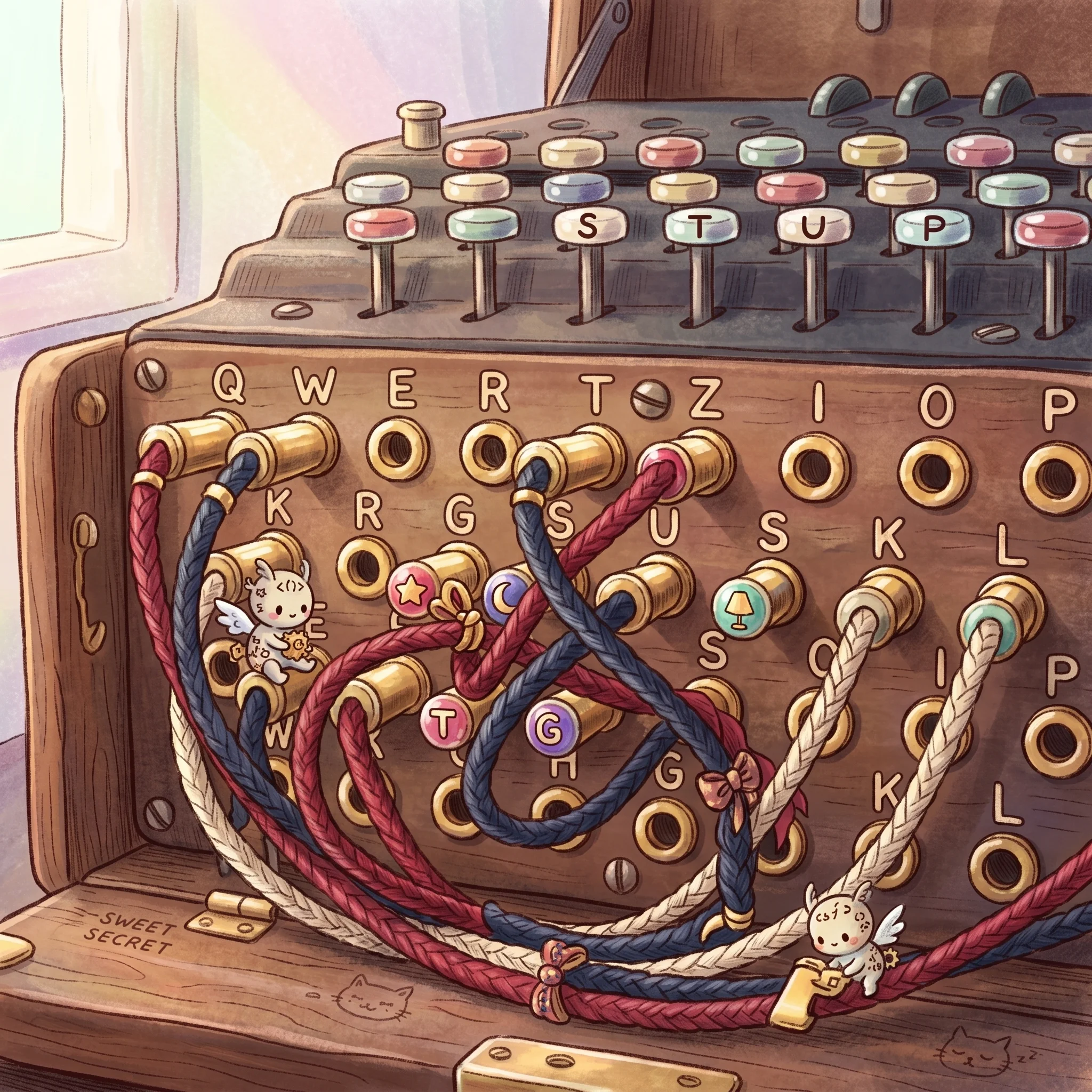

▲プラグボードのケーブル配線

さらに、エニグマの前面にある「プラグボード(Stecker)」では、ローターを通る前にさらに文字ペアの配線をシャッフルすることができました。

これら3つの要素(3枚のローターの選択と順列、各ローターの開始位置、プラグボードでの10組の文字入れ替え)の組み合わせにより、ドイツ陸・空軍が運用したエニグマの『鍵空間(Key Space:鍵の候補の総数)』は、なんと約1.59垓(がい)通り(正確には158,962,555,217,826,360,000通り ≒ 約67ビット相当)に達しました。ドイツ軍はこの事実上の解読不能な機械で情報戦を制しました。

2. エニグマ解読のきっかけは?ポーランドの偉大な数学者たちの功績

約1.59垓通りもの組み合わせを持つエニグマを、連合国はどうやって解読したのでしょうか。そこには国家を超えた天才たちのリレーがありました。

【1932〜1939年】ポーランドの多大な功績

解読の第一歩を踏み出したのは、ドイツの隣国ポーランドでした。天才数学者マリアン・レイェフスキーは、群論(置換群の理論)という高度な数学を用い、ドイツ軍の「メッセージ鍵を2回繰り返して送信する」という運用上の脆弱性を突いてエニグマの内部回路を数学的に特定しました。彼は「ボンバ(Bomba)」という解読機の原型を開発し、1939年、ドイツ軍が侵攻してくる直前にその設計図や解析データをイギリスに託したのです。

【1939〜1945年】天才アラン・チューリングが挑んだ「世界最大の頭脳戦」と解読劇

イギリスの極秘施設ブレッチリー・パークには、アラン・チューリングをはじめとする数学者・言語学者・チェスの達人など1万人以上が集結しました。

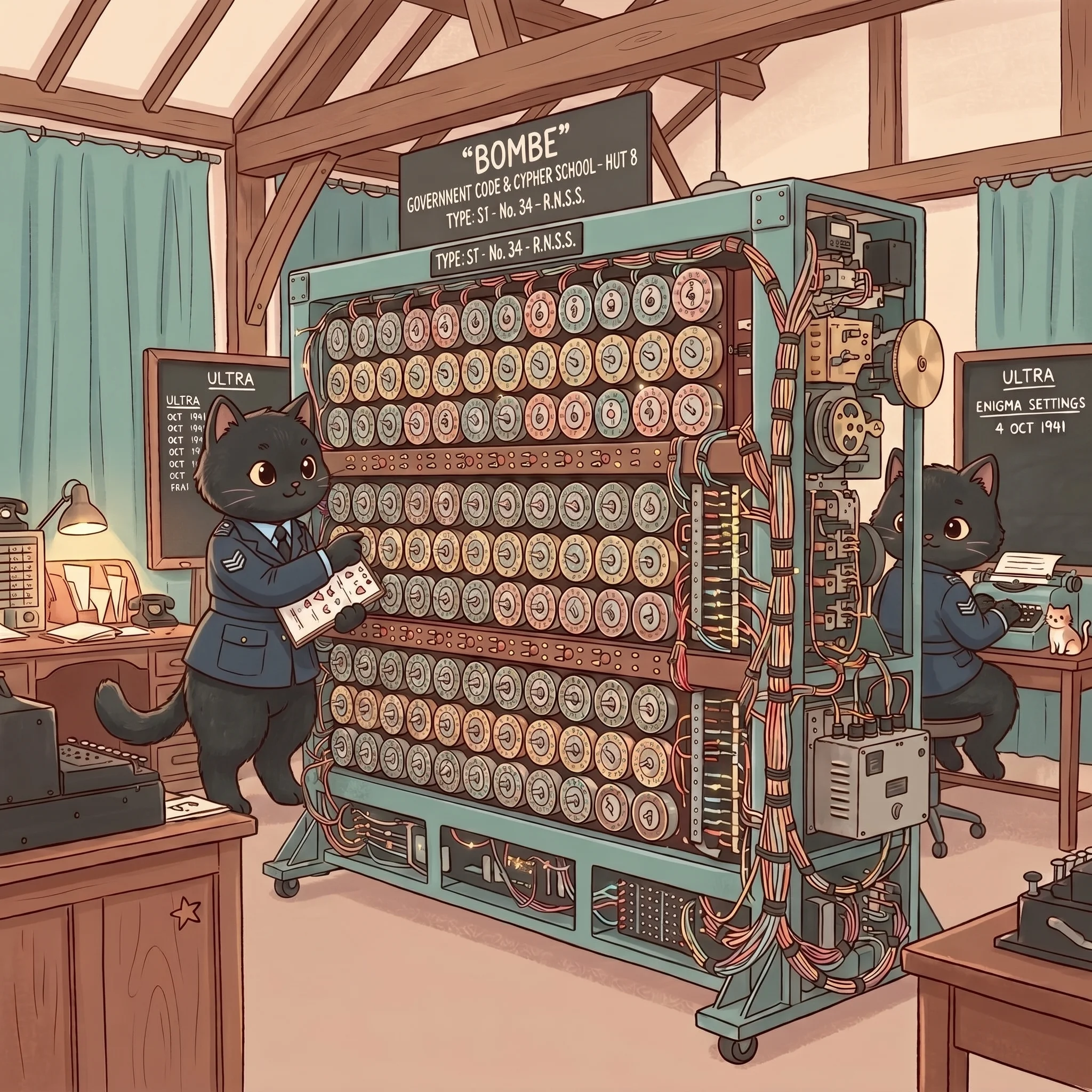

チューリングは「1.59垓通り(あるいは 1垓5900京通り)の計算を人間がやるのは不可能だ。機械が作った暗号は、機械で突破するしかない」と考え、ポーランドの設計を発展させた専用の巨大な暗号解読機「Bombe(ボンベ)」を設計しました。

▲ブレッチリー・パークのボンベ解読機

ボンベは、傍受した暗号文の一部に「この部分はWETTER(天気)という単語に違いない」という既知の平文(クリブ)を当てはめ、複数のエニグマ回路を高速で直列稼働させながら電気的な「論理的矛盾(ショート)」を検出し、あり得ない設定を秒速で除外していく驚異的な機械でした。これにより、数週間かかっていた解読が数十分で完了するようになったのです。

「GOVERNMENT CODE & CYPHER SCHOOL – HUT 8」と刻まれた銘板が示すように、ブレッチリー・パークの小屋8号棟がエニグマ解読の司令塔でした。この圧倒的な計算力を持つ機械群が、のちの現代コンピュータの祖となっていきます。

▲エニグマの仕組みから、チューリングによる解読までの流れ

💡 エニグマのような「共通鍵」の弱点とは?

エニグマのように「送る側」と「受け取る側」で同じ設定(共通の鍵)を使う暗号は、そもそも「どうやって最初に鍵の設定表を安全に相手に届けるか?」という根本的な弱点を持っていました。

この弱点を数学の力で解決し、現代のインターネットを支えているのが「公開鍵暗号」です🐾

3. 強固な暗号はなぜ破られたのか?(共通の致命的弱点)

「エニグマ」と「パープル暗号」。どちらも当時の技術の粋を集めた最高峰の暗号機でしたが、なぜ解読されてしまったのでしょうか?

そこには、機械の性能以前の「運用上の共通した失敗」がありました。

- エニグマの致命的な設計仕様(自己対称の欠如): エニグマには「入力した文字が、自分自身(同じ文字)に変換されることは絶対にない」という、当時の開発者が暗号の強みだと勘違いしていた設計上の弱点がありました。「A」と打って「A」が光ることは100%ありえません。チューリングはこの制約を利用し、無駄な選択肢を大幅に除外しました。

- 定型文(クリブ)の手がかり: ドイツ軍は毎朝の天気予報メッセージの最後に必ず「WETTER(天気)」や「HEIL HITLER(ハイル・ヒトラー)」と打っていました。答えがあらかじめわかっていれば、逆算してその日の設定を見つける強力な手がかり(Cribs)になります。これは暗号解読の専門用語で『既知平文攻撃(KPA:Known-plaintext attack)』と呼ばれる、現代でも最も強力な攻撃手法の一つです。

- 同じ文章の繰り返し送信: 通信手がミスをして、同じメッセージを少し設定を変えて再送してしまうなど、解読者に比較材料を与えてしまうヒューマンエラーが多発しました。

- 鍵の管理問題と鹵獲(ろかく): 実際のエニグマ機や、月ごとの「設定表(コードブック)」が、沈没した潜水艦(Uボート)から連合軍にまるごと奪われる事件が複数発生しました。

いくらアルゴリズムが優れていても、人間の「怠慢」や「使い方の失敗」が命取りになるね。これは現代のパスワードや暗号通信でも全く同じで、「正しく実装・運用する」ことが安全の最大の鍵なんだよ🐾

🐾 もふねこの歴史コラム:日本の「パープル暗号」と太平洋の暗号戦

ヨーロッパでエニグマの暗闘が繰り広げられていた頃、太平洋戦線でも全く別の暗号解読劇が進行していたんだよ。

日本外務省は外交通信に「九七式欧文印字機(暗号機B型)」という、エニグマとは設計思想が全く異なる独自の暗号機を使用していました。アメリカ陸軍はこれを「パープル(PURPLE)」と呼んでいたんだにゃ🐾

▲米国立暗号博物館に展示されている九七式印字機一型

アメリカの暗号学者フリードマン率いるSISは、実機を一度も入手することなく、傍受した暗号文の統計分析だけでパープル模造機を作り上げて解読に成功しました。

また、ミッドウェー海戦ではアメリカがわざと「AFで真水不足」という偽情報を日本軍に送らせて暗号を解読する『選択平文攻撃』を成功させ、戦局を大きく変えたんだにゃ🐾

4. 現代の暗号はエニグマの弱点をどう克服したか?

エニグマの最大の敗因は、「自分の文字に変換されない弱点があったこと」と「定型文から逆算できたこと」でした。

現代のインターネット通信(AES)や暗号資産で使われている最新の暗号技術は、この歴史的な弱点を完全に克服しています。現代のアルゴリズムは、クロード・シャノンが提唱した『錯乱と拡散(Confusion and Diffusion)』の原則に基づき、非線形変換(S-Boxなど)を用いて「入力(平文)と出力(暗号文)の統計的相関を完全に断ち切る」ように設計されています。そのため、ハイル・ヒトラーのような定型文(クリブ)が既知であっても、そこから鍵を逆算することは不可能ですし、暗号文から元のメッセージの断片を推測することも数学的に不可能です(意味的安全性)。

歴史家の推定では、ブレッチリー・パークでのエニグマ解読は戦争を2〜4年短縮し、数百万人の命を救ったとされています。第二次世界大戦で命を救った「暗号と解読の歴史」は、今や私たちの生活と財産を守るサイバーセキュリティの土台となっているのです。

📜 歴史的注記・参考文献

- エニグマとブレッチリー・パーク:Alan Turingの功績に関する一次情報は、英国の「Bletchley Park Trust(ブレッチリー・パーク博物館)」にて保存・公開されています。

- パープル暗号(九七式欧文印字機):解読の実態や模造機については、米国の「National Cryptologic Museum(国立暗号博物館)」に実機および関連資料が展示されています。

- シャノンの格言:Claude Shannon "Communication Theory of Secrecy Systems" (1949) に基づき、現代の暗号設計の基本原理となっています。

📚 あわせて読みたい「暗号の進化史」

歴史の次は「現代の最強暗号」に触れてみよう

エニグマは最終的に天才数学者たちに解読されてしまいましたが、現代の公開鍵暗号(RSA)やブロックチェーン技術は、世界中のスーパーコンピュータが束になっても事実上解読できません。

この「絶対に破られない金庫」の数学的な仕組みを、初心者向けに図解でやさしく解説します🐾